今度はSSLに関する脆弱性が発覚!

ネット上の通信プロトコル(通信方法)の一種である「SSLv3」に脆弱性がみつかり、業界内(!?)では、かなり大きな騒ぎとなっている。

簡単に説明すると、SSLにより暗号化しているWebサイトでも、「SSLv3」プロトコルで通信している場合、脆弱性により通信内容が漏洩する可能性がある、というもの。

直接的な被害で言うと、例えばサイトで買い物をする際のカード番号や、個人情報などが、第三者に傍受される可能性があったりする。

詳しくはアットライズエンジニアが書いたブログ「SSLv3脆弱性(POODLE)の対策ってどうすれば良いの?」をご覧ください。

ブラウザ側での対処

対処方法はいくつかあるが、根本的対処はWebサーバー側でSSL通信をする際に「SSLv3」を使わないように、サーバーの設定を変更すること。

それ以外に、ユーザーが個人レベルでリスク回避するには、ブラウザの設定でSSLv3を無効にしておくことで、対応できる。

以下、代表的なブラウザについて、その方法を載せておきます。

Firefox

2014年11月のアップデートでSSLv3を標準で無効にする対処を行うそうだが、それまで(または旧バージョンを使い続ける場合)は、以下の対処で無効にできる。

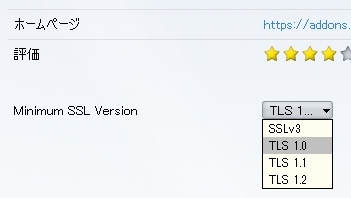

(1) 方法1:アドオン「SSL Version Control」をインストールする。

・アドオン「SSL Version Control」の設定で「Minimum SSL Version」を「TLS 1.0」を選択。

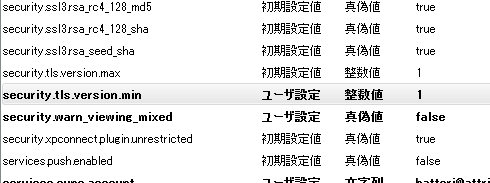

(2) 方法2:「about:config」で「security.tls.version.min」の値を変更する。

・Firefoxのアドレスバーに「about:config」と入力。

・リストの「設定名」から「security.tls.version.min」をダブルクリックし、値を「1」に変更。

ちなみに設定値は、

0 =SSL 3.0

1 =TLS 1.0

2 =TLS 1.1

3 =TLS 1.2

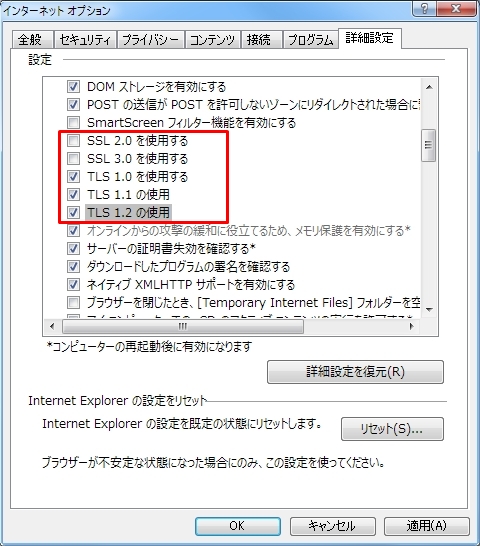

Internet Explorer

「ツール」→「インターネットオプション」→「詳細設定」で、以下の設定に。

Chrome

最新バージョンでは当該脆弱性の対処がされているとのことなので、最新バージョンにアップデートすればOK。

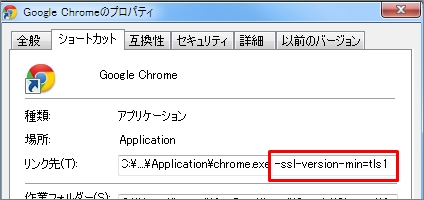

最新バージョンにアップデートできない場合は、以下の方法で対処可能。

・起動時のパラメータに「-ssl-version-min=tls1」を追加して起動する。

参考サイト

http://datyotosanpo.blog.fc2.com/blog-entry-46.html

http://hyper-text.org/archives/2014/10/ssl_3_0_disable.shtml

ホームページ制作のこと、ホームページの運営でわからないことや困っていることがありましたら、「株式会社アットライズ」までお気軽にご相談ください。

株式会社アットライズのホームページはこちら